新兴攻击者利用:Microsoft 跨租户同步

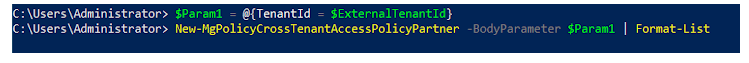

攻击者继续以 Microsoft 身份为目标,以获取对连接的 Microsoft 应用程序和联合 SaaS 应用程序的访问权限。此外,攻击者继续在这些环境中进行攻击,不是通过利用漏洞,而是通过滥用本机 Microsoft 功能来实现其目标。...

攻击者继续以 Microsoft 身份为目标,以获取对连接的 Microsoft 应用程序和联合 SaaS 应用程序的访问权限。此外,攻击者继续在这些环境中进行攻击,不是通过利用漏洞,而是通过滥用本机 Microsoft 功能来实现其目标。...

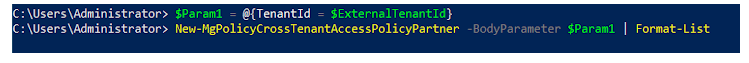

黑客越来越多地滥用合法的 Cloudflare Tunnels 功能,从受感染的设备创建隐秘的 HTTPS 连接、绕过防火墙并保持长期持久性。 这项技术并不是全新的,正如 Phylum 在 2023 年 1 月报道的那样,威胁行为者创建了恶...

PyPI(Python 包索引)上的六个恶意包被发现安装信息窃取和 RAT(远程访问木马)恶意软件,同时使用 Cloudflare Tunnel 绕过防火墙限制进行远程访问。 恶意软件包试图窃取浏览器中存储的敏感用户信息、运行...

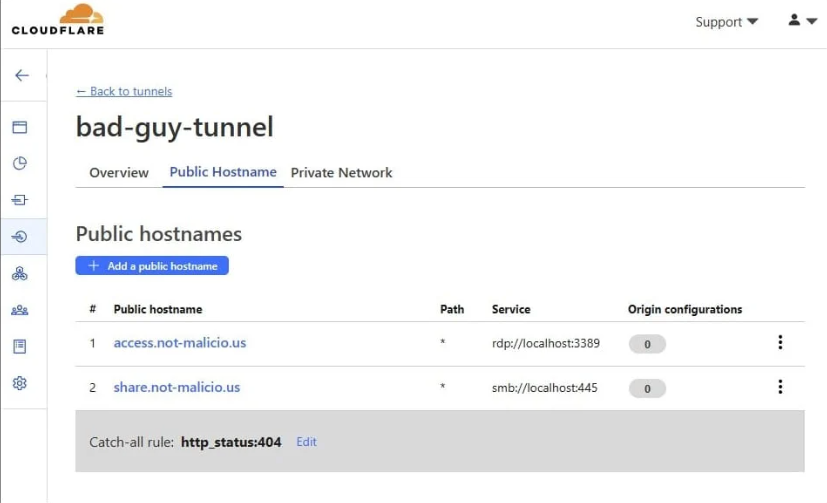

据观察,一种新的恶意软件活动利用恶意 OpenBullet 配置文件来针对缺乏经验的网络犯罪分子,其目标是提供能够窃取敏感信息的远程访问木马 (RAT)。 机器人缓解公司 Kasada 表示,该活动旨在“利用可信的犯罪网络”,并将其描述为高...

美国联邦调查局 (FBI) 警告称,网络骗子会伪装成合法的非同质代币 (NFT) 开发商,从毫无戒心的用户那里窃取加密货币和其他数字资产。 在这些欺诈计划中,犯罪分子要么直接访问 NFT 开发者社交媒体帐户,要么创建相似的帐户来推广“独家”...

在马斯克表示将在 X / Twitter 上直播这场比赛后,扎克伯格在 Threads 上进行了回应 马克·扎克伯格表示,他“今天已经准备好”与埃隆·马斯克对决,尽管他建议 8 月 26 日作为他们笼中比赛的日期,但马斯克尚未证实。 “我没...

有了强大的人工智能,虚拟地伪造一个人并不需要太多的时间,尽管存在一些限制,但语音克隆可能会产生一些危险的后果。 一天深夜,当我漫不经心地浏览 YouTube 时,我偶然发现了一段视频,该视频揭示了利用语音人工智能平台的令人不安...

浏览器指纹识别被认为是一种更加注重隐私的跟踪方法,用更通用的数据取代个人信息。 但这有效吗? 如今,便利为王——购物从未如此简单; 人们基本上可以从世界任何地方订购商品,然后将它们送到他们家门口。 然而,这一切都需要共享看似机...

当多个来源的数据拼凑在一起时,您的个人信息面临的风险最大。 互联网让生活变得更加轻松。 您可以要求支持 Alexa 的设备订购 Panera,使用 ChatGPT 构建您的简历,然后只需点击几下即可将任何商品送到您家门口。 然...

一份解密报告首次证实美国政府从第三方数据经纪人处购买美国人的个人信息。以下是您需要了解的内容。 最近解密的一份政府报告首次证实美国情报界购买了有关美国人及其他国家人的商业信息。 美国国家情报总监办公室发布了这份报告,详细介绍了...

在线跟踪变得更加准确且更难以规避。 放大/跨浏览器跟踪系统的系统架构。 研究人员最近开发了第一种可靠的技术,即使访问者使用两个或多个不同的浏览器,网站也可以跟踪访问者。 这破坏了针对根据浏览器留下的数字指纹来识别访问者的网站的...

如果您认为恢复出厂设置会清除 Wi-Fi 密码,那您就错了。 打印机制造商佳能警告说,敏感的 Wi-Fi 设置在重置过程中不会自动擦除,因此客户应在出售、丢弃或维修它们之前手动删除它们,以防止这些设置落入坏人之手。 “喷墨打印机(家庭和办公...

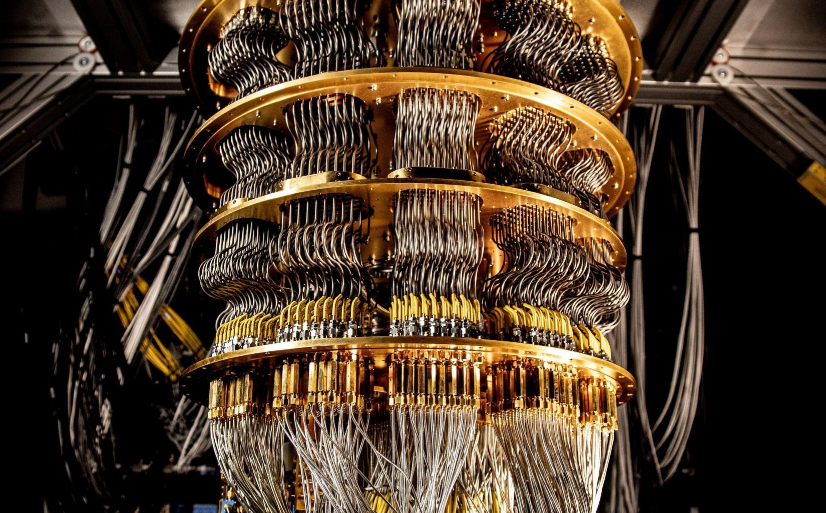

当前的加密安全方法要小心了! 如果像谷歌这样的组织继续以快速的速度开发增强型量子计算机,那么我们也会放弃修复或替换用于保护几乎所有东西的加密算法,以免它们变得相当容易被破解。 原因是:计算的基本结构——“the bit”——被修改为包含大量...

HEAT Shield 和 HEAT Visibility 可防止攻击渗透到企业网络,并提供针对威胁的可操作情报。 Menlo Security 宣布发布 HEAT Shield 和 HEAT Visibility,这是一套新...

HEAT Shield 和 HEAT Visibility 由 Menlo Security 的 Isolation Core™ 提供支持,可防止攻击渗透企业网络,并提供丰富、可操作的情报来缓解高度规避的威胁。 加利福尼亚州山景城,2023...